Würde sich draussen vor dem Fenster des Polarexpress nicht die mit Schlammpfützen überzogene Tundra am Hanburgischen Polarkreis ausbreiten, wüsste ich trotzdem, dass ich unterwegs zu meinem Ziel bin. Denn in Lüneburg setzt sich ein Bilderbuchnerd neben mich: Sehr bleich, nicht eben sportlich, fusseliger Bart und ein Mobiltelefon, auf dem er Neuigkeiten aus dem Heise Security Channel liest. Nach dieser Fortbildung schaut er auf seinem Notebook „The Dukes of Hazard“, einen Raserfilm aus den amerikanischen Südstaaten, in dem neben vielen Stunts auch viele geschwenkte Brüste in knappen, meist roten BHs zu sehen sind. Man hat mir sehr umstrittenerer Person verkündet, der Kongress des Chaos Computer Clubs sei eine egalitäre, diskriminierungsfreie Veranstaltung, gewissermassen die Lüneburger Heide unter den Landschaften der Ethik, aber mit jedem abgedrängten Polizeiwagen und Aussicht auf lange, nackte Beine auf dem Rechner neben mir denke ich, dass dort auch nur angenehm zynische Menschen und keine Heiligen sind.

Das Wetter in Hamburg ist so durchwachsen wie die Erfolge der sogenannten Netzszene: Auf der einen Seite ist die Abwehrschlacht gegen die Ermittlungen wegen Landesverrat gegen die Betreiber des Blogs Netzpolitik, bei der der ermittelnde Generalbundesanwalt auf der Strecke blieb, und Minister nicht eben souverän wirkten. Auf der anderen Seite hat Justizminister Mass der gleichen Szene den Dolch der Vorratsdatenspeicherung auf den Rücken gesetzt, und der 74-Prozent-Vorsitzende einer 20-Prozent-Partei hat ihn dann hineingetrieben. Auf dem Kongress tummeln sich folgerichtig jene, die das Ansinnen vor den Verfassungsgericht versenken wollen. Bei der Eröffnung herrscht durchaus so etwas wie Optimismus, zumal sich der Kongress zur wichtigen Gegenöffentlichkeit zu den normalen politischen Plänen mit dem Netz entwickelt hat. Es ist ja nicht nur Gabriel, es gibt noch mehr Überwachung in Frankreich, die bei den bisherigen Anschlägen versagt hat, den Herrn Oettinger in Brüssel, der Daten als Rohstoff sieht, die Störerhaftung und jede Menge Begehrlichkeiten der Datenschnüffler. Und das Justizministerium versucht, vor dem Hintergrund der Flüchtlingskrise Einfluss auf Veröffentlichung in sozialen Netzwerken zu nehmen.

Wie weit wir da inzwischen sind, zeigten zwei Vorträge, die nacheinander, aber in falscher Reihenfolge Zukunft und Vergangenheit der Kontrolle beleuchteten. Simon Menner hat sich mit den Photos auseinander gesetzt, die die Stasi und andere osteuropäische Geheimdienste bei Ermittlungen, aber auch bei internen Feiern und der Ausbildung verwendet. Manche Tarnung, etwa als Friedensaktivist, Tourist oder als Arbeiter, sorgten allein schon wegen der Posen für beste Unterhaltung, Da lichten die allmächtigen Überwacher ein Meerschwein ab, und legen das Bild in einem Ordner ab. Das Lachen blieb aber vielen im Halse stecken, als Menner Polaroids aus Mielkes Schattenreich zeigte. Die Stasi hat sie bei heimlichen Hausdurchsuchungen gemacht, um nachher die Wohnung wieder in den Originalzustand zu versetzen. Dafür, dass die Epoche des MfS unter Mielke gerade einmal 26 Jahre vergangen ist, wirken die damals sehr ernsten und furchteinflößenden Strategien, die Menner erklärt, eher plump und mitunter auch unfreiwillig komisch. Allerdings kennen wir nur die Verbrechen des Ostblocks: Deutsche Nachrichtendienste haben keine Lust, selbst ihr altes Material zugänglich zu machen.

Die Mauer in Deutschland mag gefallen sein, aber in China steht weiterhin die Great Fire Wall, mit der das Regime in Peking verhindert, dass unerwünschte Inhalte ins Land kommen. Zeigen Ausbildungsfilme in der DDR noch den altmodischen Schmuggel von Pornographie als Heft im Koffer, passen sich die Chinesen aktiv den Möglichkeiten des Netzes an. Wie sie das genau tun – das war bislang allerdings weitgehend unbekannt. Man weiss, dass sie auch hochentwickelte Verschlüsselungsdienste wie TOR mittlerweile erfolgreich blocken können, führte Philipp Winter vor Tausenden eher entsetzten Zuschauern aus. Monatelang hat er mit Kollegen die Arbeitsweise der Chinesen studiert, wie sie verschlüsselte Server identifizieren und deren IP-Adressen offensichtlich landesweit blockieren. Noch schlimmer ist, dass das System im Gegensatz zu den im Westen verwendeten Netzsperren, die einfach nur passiv auf den Aufruf unerwünschte Inhalte warten und die blocken, aktiv ist und selbst nach Zielen sucht. Anders gesagt: Die Chinesen sind längst nicht mehr Nutzer westlicher Vorstellungen. Sie haben ihre eigenen Methoden entwickelt und bekämpfen vorab Umgehungsversuche, wenn sie lediglich theoretisch nutzbar, aber nicht weit verbreitet sind.

Natürlich, so Winter, hat das System auch Lücken. Mit Fachkenntnis ist es durchaus möglich, sich weiterhin unerwünschte Informationen zu beschaffen. Allerdings lernen die Chinesen schnell dazu, und entwickeln selbst Ansätze, um ihre Mauer dicht zu machen. Dass die Überwacher dazu auch offensichtlich fremde IPs benutzen, also selbst wie Hacker arbeiten, ist eine weitere, wenig erbauliche Nachricht für die Bevölkerung des Landes und ausländische Netzbetreiber. Allerdings ist es für Computerspezialisten auch möglich, das System zu trollen: Unter dem Gelächter des Publikums schlug Winter vor, die blinde, aktive IP-Sammelwut der Behörden zu nutzen, um ihr System bei seiner Suche nach Verschlüsselungsservern wichtige IPs finden zu lassen – wie etwa jenen, über die das Update von Windowsprodukten läuft. Sollten die Chinesen jene IPs sperren, könnten eben keine Rechner in China mehr auf neuesten Stand gebracht werden. Für den normalen Bewohner des Landes sind die Aussichten dagegen bitter: Es gibt zwar gewisse Netzwerke in Staat und Wissenschaft, die mehr Freiheiten geniessen und weitere Zugriffsmöglichkeiten haben, aber die Überwindung der Mauer wird weiterhin ein Katz-und-Maus-Spiel zwischen privaten und staatlichen Hackern bleiben. Immerhin zeigt die Forschung, mit was für einem System man es überhaupt zu tun hat.

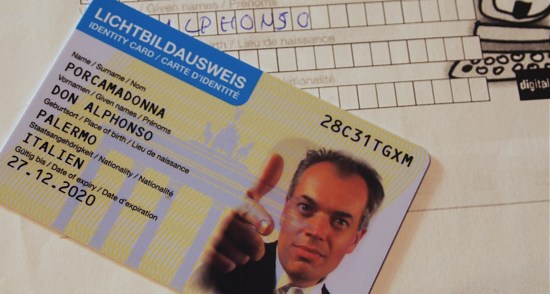

Unmittelbar vor dem Saal kann man lernen, wie man auch hiesige Systeme effektiv trollen kann: Der Verfasser etwa wünscht sich schon länger einen Lichtbildausweis für seine Kunstfigur, mit dem Geburtsort Palermo, italienischer Staatsangehörigkeit, und seinem realen Namen als Künstlernamen. Gemeinerweise sind Deutschlands staatliche Stellen als Servicesteppe so humorlos, derartige Ansinnen abzulehnen, und echte Passfälscherei ist, wenn es nicht um syrische Pässe geht, gar nicht so leicht. Erfreulicherweise stellt allerdings der Bielefelder Verein Digital Courage Lichtbildausweise aus, die zwar keinerlei hoheitliche Ansprüche haben, aber mit dem Brandenburger Tor im Hintergrund auf einer Plastikkarte erstaunlich realistisch wirken. Lichtbildausweise an sich sind schliesslich nicht verboten, und wenn Unternehmen, die gern Daten sammeln, partout auf so einen Ausweis bestehen, kann man sie damit zumeist erfolgreich füttern. Kein deutscher Bürokrat, versichert man mir, würde ernsthaft auf die Idee kommen, eine Plastikkarte mit der urdeutschen Aufschrift Lichtbildausweis anzuzweifeln, zumal, wenn darauf das Brandenburger Tor zu sehen ist.

Das geht dort ganz schnell, kostet nur ein paar Euro, und ist mit einem Notebook, einer Webcam und einem Kartenbedrucker mit minimalem Aufwand möglich. Darf man das, fragt man sich als behördenliebender Deutscher natürlich – allein, es ist nicht verboten, so etwas zu drucken, zu besitzen und zu benutzen, wenn der nächste private Datensauger mal wieder meint, er hätte volles Zugriffsrecht auf Wohnort, Augenfarbe und Körpergrösse. Besonders schön ist übrigens die Rückseite mit einem langen, unerklärlichen und amtlich wirkenden Buchstabencode. Er ist unerklärlich, da müssen also Stellen dahinter sein, die einen Menschen mit derartig unerklärlichen Daten versehen, die vermutlich nur ein hohes Amt versteht – so denkt man, wenn man seinen neuen Lichtbildausweis erstmals in den Händen hält. Iummerhin kann Don Alphonso nun belegen, dass er einen deutschen Künstlernamen hat, um in der gedruckten FAZ zu schreiben.

Ich glaube, das probiere ich nächste Woche gleich mal bei der FAZ-Verwaltung aus, ob die das auch schlucken.

Spass beiseite: Die amüsante Notwehr des Individuums gegen Schnüffelei ist das eine, der enorme Fortschritt der Überwachung von der StaSi zu den Chinesen ist das andere. Man muss sich solche Systeme wirklich dringend vor Augen halten, wenn Politiker noch mehr Netzkontrolle fordern, wenn ihre Geheimdienste in der Realität mal wieder versagt haben. In Ministerien wird dann sicher gesagt, die Chinesen könnten doch dieses und jenes im Netz auch erfolgreich tun – wie geht das, wie ist es umsetzbar, und wie schön kann man es dem Volk als Sicherheit verkaufen, selbst wenn es Grundrechte einschränkt. Politiker kommen und gehen, Generalbundesanwälte leiten Verfahren ein und werden in die Wüste geschickt, aber die sammelnden und nie vergessenden Behörden werden immer besser und bleiben meistens bruchlos bestehen. In Hamburg herrscht, gemessen an dieser Aussicht, eine erstaunlich gute Stimmung.